بواسطة: بيل تولاس | BleepingComputer

يستهدف المتسللون أجهزة الكمبيوتر التي تعمل بنظام Windows باستخدام تقنية دمج ملفات ZIP لتوصيل الحمولات الضارة في أرشيفات مضغوطة دون أن تتمكن حلول الأمان من اكتشافها.

تستغل هذه التقنية الطرق المختلفة التي يستخدمها محللو الملفات المضغوطة ZIP ومديرو الأرشيف للتعامل مع ملفات ZIP المتصلة.

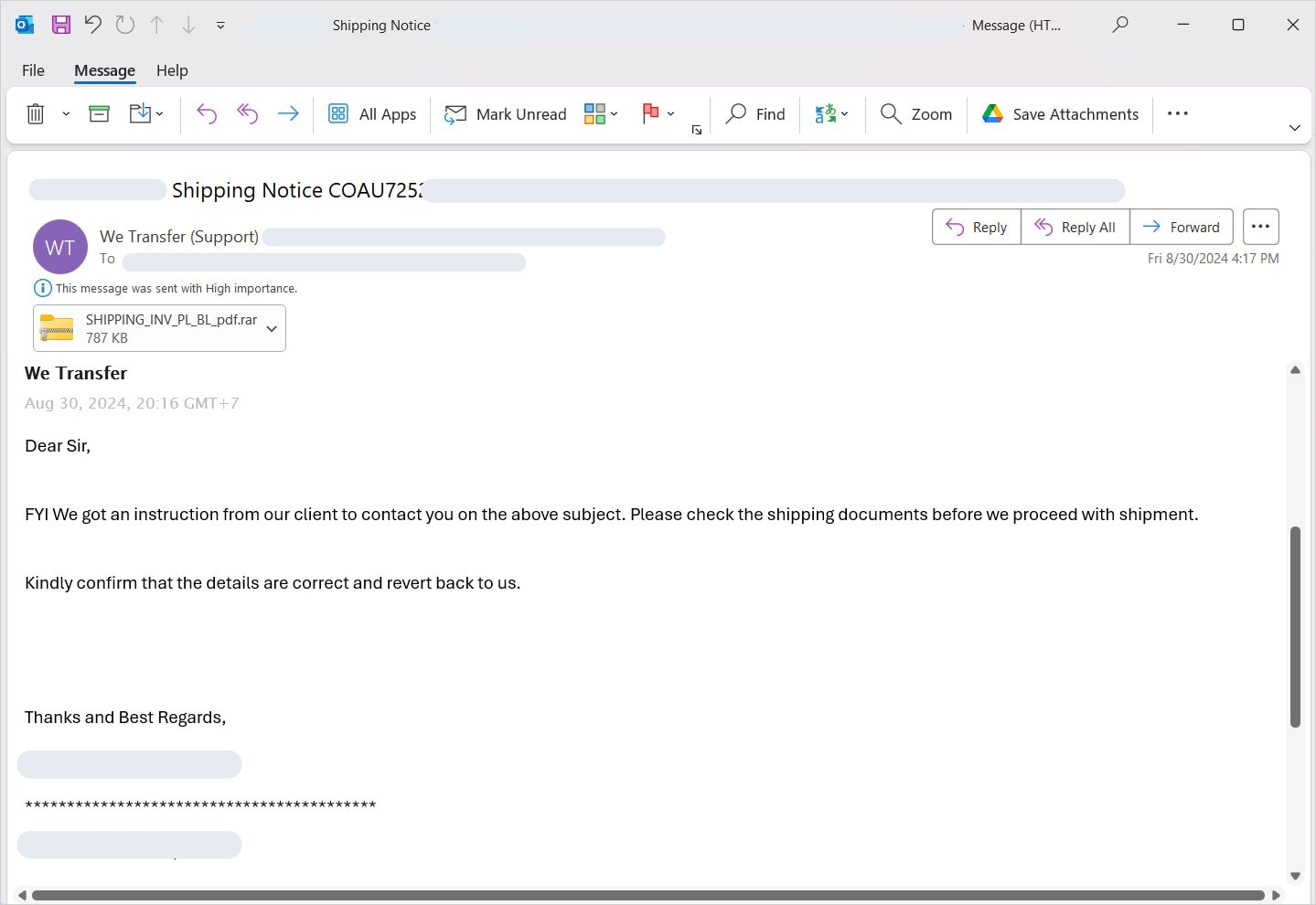

تم رصد هذا الاتجاه الجديد من قبل شركة Perception Point ، التي اكتشفت أرشيف مضغوط ZIP متسلسل يخفي حصان طروادة أثناء تحليل هجوم تصيد يجذب المستخدمين بإشعار شحن مزيف.

اكتشف الباحثون أن المرفق كان متخفيًا في شكل أرشيف RAR، وأن البرمجيات الخبيثة استغلت لغة البرمجة AutoIt لأتمتة المهام الضارة.

إخفاء البرامج الضارة في ملفات ZIP "المكسورة"

المرحلة الأولى من الهجوم هي مرحلة التحضير، حيث يقوم الجناة بإنشاء أرشيفين أو أكثر من أرشيفات ZIP المنفصلة وإخفاء الحمولة الضارة في أحدها، وترك الباقي بمحتوى غير ضار.

بعد ذلك، يتم دمج الملفات المنفصلة في ملف واحد عن طريق إضافة البيانات الثنائية لملف واحد إلى الملف الآخر، ودمج محتوياتهما في أرشيف ZIP واحد.

على الرغم من أن النتيجة النهائية تظهر كملف واحد، إلا أنها تحتوي على هياكل ZIP متعددة، كل منها يحتوي على دليل مركزي خاص به وعلامات نهاية.

استغلال عيوب تطبيق ZIP

تعتمد المرحلة التالية من الهجوم على كيفية تعامل محللي ZIP مع الأرشيفات المتسلسلة. اختبرت Perception Point 7zip وWinRAR وWindows File Explorer وكانت النتائج مختلفة:

يقوم برنامج 7zip فقط بقراءة أرشيف ZIP الأول (والذي قد يكون حميدًا) وقد يولد تحذيرًا بشأن البيانات الإضافية، والتي قد يغفلها المستخدمون

يقوم برنامج WinRAR بقراءة وعرض هياكل ZIP، مما يكشف عن كافة الملفات، بما في ذلك الحمولة الضارة المخفية.

قد يفشل مستكشف ملفات Windows في فتح الملف المضمّن أو، إذا تمت إعادة تسميته بامتداد .RAR، فقد يعرض أرشيف ZIP الثاني فقط.

اعتمادًا على سلوك التطبيق، قد يقوم الجناة بضبط هجومهم، مثل إخفاء البرامج الضارة في أرشيف ZIP الأول أو الثاني من السلسلة.

عند تجربة الأرشيف الخبيث من الهجوم على 7Zip، لاحظ باحثو Perception Point أن الملف PDF غير الضار فقط هو الذي تم عرضه. ومع ذلك، عند فتحه باستخدام Windows Explorer، تم الكشف عن الملف القابل للتنفيذ الخبيث

للدفاع ضد ملفات ZIP المتسلسلة، تقترح Perception Point أن يستخدم المستخدمون والمؤسسات حلول أمان تدعم فك الضغط المتكرر.

بشكل عام، يجب التعامل مع رسائل البريد الإلكتروني التي تحتوي على ملفات ZIP أو أنواع أخرى من ملفات الأرشيف بريبة، ويجب تنفيذ المرشحات في البيئات الحرجة لحظر ملحقات الملفات ذات الصلة.